Северокорейская хакерская группировка Famous Chollima создала новый троян PylangGhost. Злоумышленники распространяют его через поддельные собеседования для специалистов в криптоиндустрии.

Северокорейская хакерская группировка Famous Chollima создала новый троян PylangGhost. Злоумышленники распространяют его через поддельные собеседования для специалистов в криптоиндустрии, сообщили исследователи из Cisco Talos.

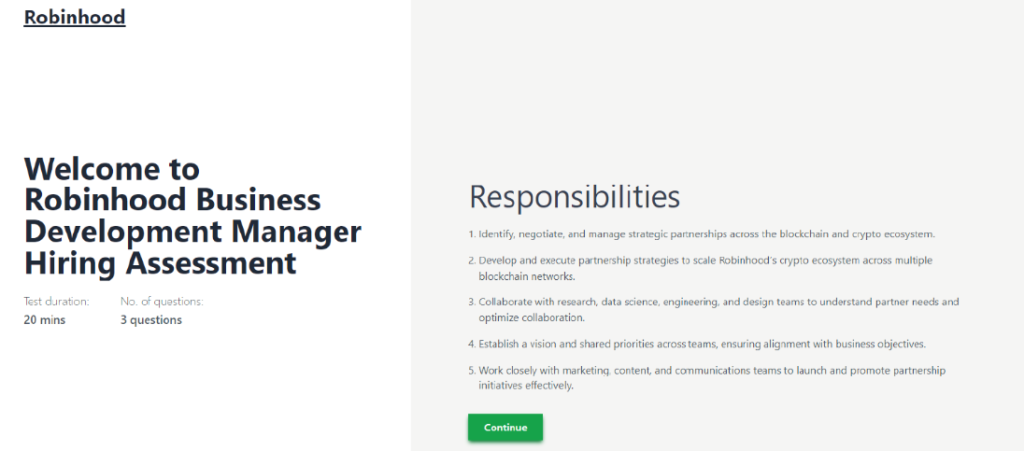

Злоумышленники создают мошеннические сайты, которые имитируют известные компании вроде Coinbase, Robinhood и Uniswap.

Пример фейкового сайта по поиску работы. Данные: Cisco Talos.

Пример фейкового сайта по поиску работы. Данные: Cisco Talos.

Рекрутеры направляют на них соискателей для прохождения тестов. После этого кандидатам предлагают включить камеру для видеоинтервью. Для этого нужно выполнить команду в консоли, которая якобы устанавливает видеодрайвер. На самом деле эта команда загружает вредоносное ПО.

PylangGhost — это троян удаленного доступа (RAT), написанный на Python и предназначенный для систем на Windows. Он является аналогом ранее известного вируса GolangGhost для macOS. Системы на базе Linux в этих кампаниях не затрагиваются.

После запуска вирус дает удаленный контроль над зараженной системой. Он крадет файлы cookie и учетные данные из более чем 80 браузерных расширений. Целями являются менеджеры паролей вроде 1Password и NordPass, а также криптокошельки вроде MetaMask, Phantom, Bitski и TronLink.

Вирус обеспечивает хакерам постоянный удаленный доступ к зараженной системе.

Исследователи отметили, что хакеры, скорее всего, не использовали большие языковые модели для написания кода вируса.

В основном злоумышленники нацелены на специалистов из Индии. Эксперты отметили, что это часть более широкой стратегии Северной Кореи. Группировка не только крадет средства с бирж, но и пытается внедрить своих людей в криптокомпании для сбора разведданных.

Директор Digital South Trust Дилип Кумар заявил Decrypt, что для борьбы с подобными инцидентами «Индия должна ввести обязательные аудиты кибербезопасности для блокчейн-компаний и контролировать поддельные порталы по поиску работы».

«CERT-In должна выпускать красные предупреждения, а MEITY и NCIIPC — усилить глобальную координацию в борьбе с трансграничной киберпреступностью», — сказал он.

Кумар также призвал к «усилению правовых положений» в рамках Закона об информационных технологиях и «кампаниям по повышению цифровой осведомленности».

Напомним, в апреле эксперты Silent Push сообщили, что группа Contagious Interview, связанная с Lazarus, зарегистрировала три подставные компании для распространения вредоносного ПО. Фирмы используются для обмана пользователей через фейковые собеседования.