Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

В описании под видео с рекламой игровых читов на YouTube злоумышленники размещают ссылки на скачивание архива, содержимое которого приводит к установке инфостилера Arcane. На это обратили внимание специалисты «Лаборатории Касперского».

Think twice before downloading that "free cheat."Cybercriminals are now using ArcanaLoader—a sneaky downloader that claims to install cheats, cracks, and other “useful” gaming tools, but which actually infects devices with the Arcane stealer Full story:… pic.twitter.com/7sZ4Ht0pQQ

— Kaspersky (@kaspersky) March 21, 2025Среди прочего вредонос нацелен на криптовалютные кошельки Armory, Jaxx, Exodus, Electrum, Atomic Wallet, Guarda, Coinomi и другие. Также он похищает системную информацию и пользовательские данные из браузеров, VPN-клиентов, сетевых инструментов, мессенджеров, почтовых и игровых сервисов.

На данный момент основное число заражений приходится на РФ, Беларусь и Казахстан.

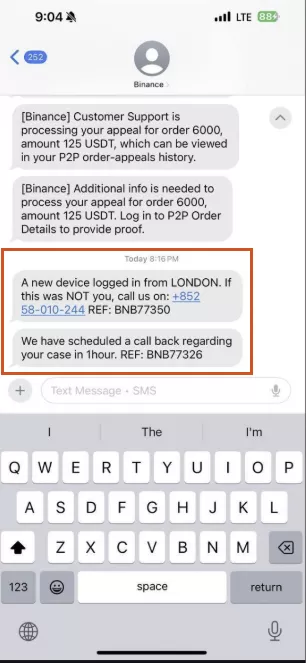

Криптовалютная биржа Binance проинформировала пользователей о новой волне смишинга — мошеннических SMS-сообщений, рассылаемых якобы от имени администрации платформы.

Злоумышленники отправляют поддельное уведомление о некой подозрительной активности в аккаунте, после чего пытаются под различными предлогами заставить клиента связаться с ними и перевести средства на «безопасный» кошелек.

Данные: Binance.

Данные: Binance.

Биржа напомнила, что никогда не просит пользователей о звонках и не принуждает к перемещению активов.

Также Binance предупредила о распространении троянов под видом легитимного ПО. Например, недавно держатели криптовалют пострадали от приложения Bom, маскирующегося под инструмент для майнинга.

После установки оно запрашивало доступ к локальным файлам и сканировало их на наличие информации о закрытых ключах или сид-фразах. Эта вредоносная кампания привела к краже более $650 000 в нескольких блокчейнах.

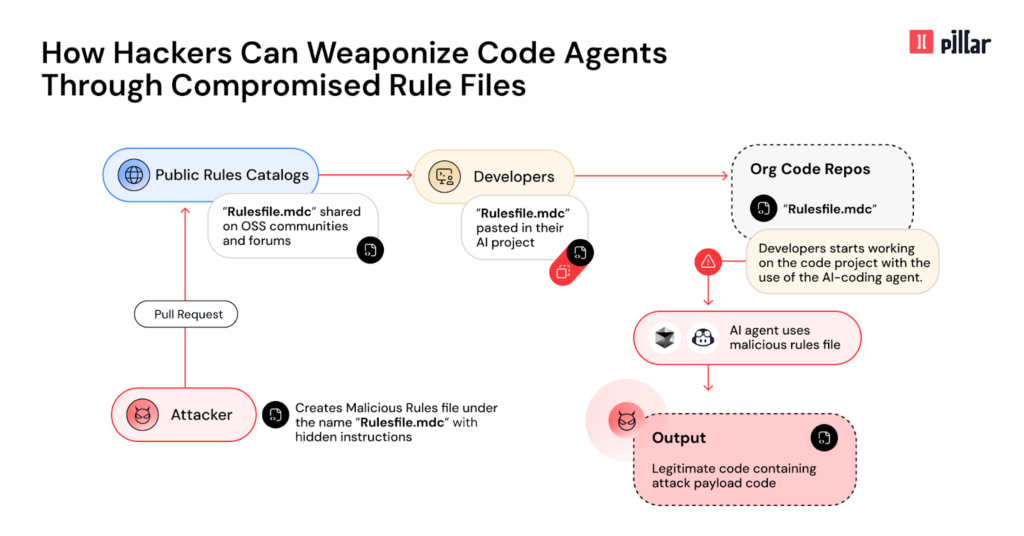

Исследователи Pillar Security обнаружили новый вектор атак на ИИ-модели GitHub Copilot и Cursor, заключающийся в компрометации сгенерированного ими кода.

The rise of #VibeCoding together with developers' inherent "automation bias" creates the perfect attack surface. We discovered a New Rules File Backdoor attack, that allows hackers to poison AI-powered tools like #GitHub Copilot & #Cursor , and inject hidden malicious code into…

— Pillar Security (@Pillar_sec) March 21, 2025Вредоносные инструкции внедряют в файлы конфигурации инструментов с помощью невидимых символов Unicode. В результате ИИ-модели начинают создавать код с бэкдорами и прочими уязвимостями, который обходит стандартные проверки.

Данные: Pillar Security.

Данные: Pillar Security.

GitHub и Cursor на раскрытие атаки сообщили, что ответственность за проверку предложенного их ИИ-моделями кода лежит на пользователях.

Представители мессенджера WhatsApp в комментарии Bleeping Computer подтвердили, что компания устранила уязвимость нулевого дня, которая использовалась для установки шпионского ПО Graphite от Paragon.

Исправление внесли еще в конце 2024 года, оно не потребовало дополнительных действий «на стороне клиента».

Сервис напрямую связался с потенциальными пострадавшими, в числе которых были журналисты и члены гражданского общества.

20 марта часть российских пользователей столкнулась с проблемами в работе популярных сайтов и сервисов, включая YouTube, Twitch и TikTok. Жалобы зафиксировали «Сбой.рф» и Downdetector.

По их данным, сложности испытывали клиенты сразу нескольких российских провайдеров. В ряде регионов произошли сбои в работе мобильных операторов.

В комментарии РБК представители Роскомнадзора заявили, что перебои связаны с «использованием иностранной серверной инфраструктуры, на которой зафиксированы технические сбои». Ведомство рекомендовало российским компаниям переходить на локальные хостинг-платформы.

В свою очередь участники профильного технического форума ntc.party сообщили о недоступности американского CDN-сервиса Cloudflare. По их словам, то, что проблемы с доступом были не у всех операторов связи, указывает на блокировку Роскомнадзора, а не на сбой на серверах.

Национальный центр кибербезопасности Великобритании (NCSC) призвал критически важные организации внедрить постквантовую криптографию (PQC) к 2035 году.

В первую очередь, руководство регулятора затрагивает государственные учреждения, крупные предприятия, операторов критически важной национальной инфраструктуры, а также поставщиков технологий и ПО с индивидуальными IT-системами. Все они должны в указанный срок обеспечить полную миграцию своих систем, услуг и продуктов.

NCSC перечислил риски, к которым приведет отставание от предложенной дорожной карты.

США установили аналогичный график перехода на PQC в Меморандуме о национальной безопасности №10.

Также на ForkLog:

Вместе с Владимиром Менаскопом разбираем важность консенсуса и его роль в предотвращении взломов.

Почему консенсус важнее демократии