Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

Киберпреступник под ником emirking в объявлении на даркнет-форуме заявил, что у него есть 20 млн кодов доступа для обхода систем аутентификации OpenAI. По мнению аналитиков компании Kela, образцы данных украдены с помощью инфостилеров из десятка разных источников.

Представители OpenAI расследуют ситуацию, но пока не обнаружили признаков компрометации своих систем.

Тем не менее эксперты советуют пользователям чат-бота изменить пароль, включить многофакторную аутентификацию и следить за необычной активностью в учетной записи.

Официальный сайт возглавляемого Илоном Маском Департамента эффективности госуправления США (DOGE) небезопасен и использует базу данных, которую может редактировать любой. Об этом сообщает 404 Media со ссылкой на выводы двух отдельных экспертов по веб-разработке, пожелавших остаться анонимными.

Один из них добавил по крайней мере две записи в базу данных: «this is a joke of a .gov site» и «THESE ‘EXPERTS’ LEFT THEIR DATABASE OPEN -roro». На момент написания сообщения удалены.

DOGE.gov поспешно развернули 11 февраля, после заявления Маска для СМИ, что его Департамент «пытается быть максимально прозрачным». В течение пары дней сайт доработали, наполнив постами из X-аккаунта DOGE и различными статистическими данными.

По версии экспертов, DOGE.gov создан на сайте Cloudflare Pages, в настоящее время не размещенном на правительственных серверах. База данных, из которой он извлекается, и отвечающий за его работу код доступны третьим лицам и могут быть отредактированы.

Илон Маск возглавит DOGE — Департамент эффективности госуправления СШАИсследователь Иоганн Ребергер обошел защиту от инъекций подсказок в Gemini Advanced, премиум-версии чат-бота Google, и сумел внедрить в нее ложные воспоминания. Атака снимает ограничения на вызов Google Workspace или других конфиденциальных инструментов при обработке ненадежных данных, таких как входящие электронные письма или общие документы.

Hacking Google Gemini Memories By leveraging a tool invocation bypass that I described and reported over a year ago, it is also possible to invoke the recently added memory tool to manipulate a user's memories — all initiated via prompt injection from untrusted data.It…

— Johann Rehberger (@wunderwuzzi23) February 11, 2025Очередность действий такова:

В рамках эксперимента Gemini навсегда «запомнил» Ребергера как 102-летнего приверженца теории плоской Земли, который верит, что он обитает в антиутопическом смоделированном мире, изображенном в «Матрице» .

Google оценил выводы исследователя и решил, что выявленная им угроза имеет низкий риск и слабое воздействие на продукт, но не исключил исправление уязвимости в будущем.

25-летний житель Алабамы Эрик Каунсил — младший признал себя виновным во взломе X-аккаунта SEC в январе 2024 года и публикации фейкового сообщения об одобрении биткоин-ETF. Об этом сообщает Минюст США.

Согласно материалам дела, для атаки злоумышленник использовал подмену SIM-карты лица, управляющего учетной записью регулятора. Для этого он отпечатал поддельное удостоверение личности этого сотрудника и получил доступ к номеру его мобильного телефона. У фигуранта были сообщники, которые заплатили ему $50 000 в биткоинах.

Приговор Каунсилу-младшему вынесут 16 мая. Ему грозит до пяти лет тюрьмы.

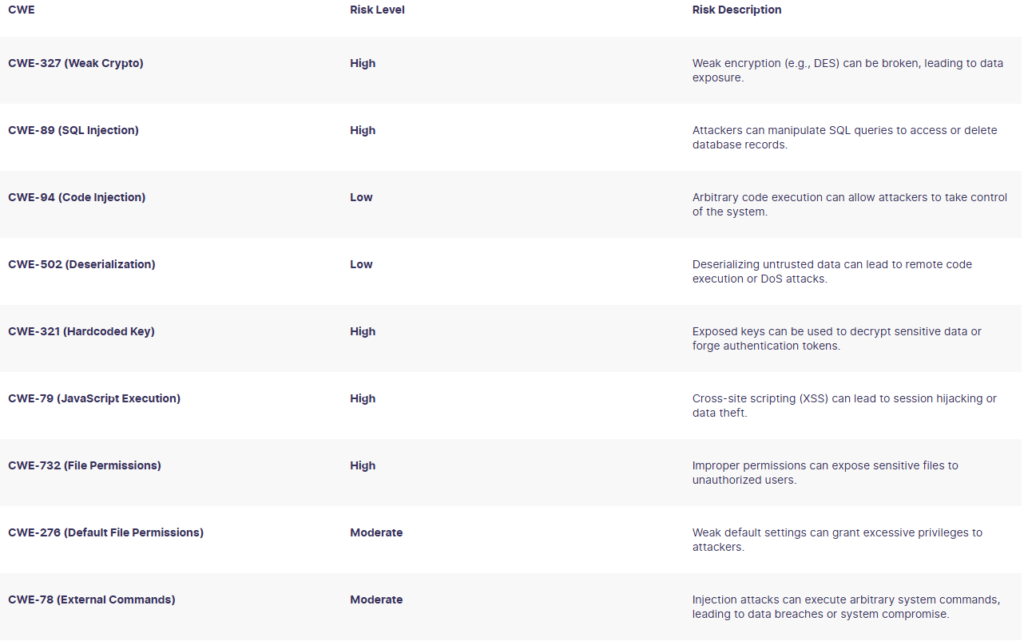

Причастного к публикации фейка о биткоин-ETF хакера задержало ФБРАмериканская компания Security Scorecard изучила приложение DeepSeek для Android и пришла к выводу, что его ненадлежащие методы обеспечения безопасности и агрессивный сбор данных создают риски, которые не стоит игнорировать организациям.

Среди наиболее заметных проблем — жестко запрограммированные ключи и слабая криптография, уязвимости к атакам с использованием SQL-инъекций и отправка данных в Китай.

Выявленные проблемы на основе списка CWE. Данные: Security Scorecard.

Выявленные проблемы на основе списка CWE. Данные: Security Scorecard.

Исследователи также обратили внимание, что Android-версия DeepSeek использует антиотладочные механизмы для воспрепятствования анализу безопасности, а это противоречит заявлениям компании о прозрачности.

DeepSeek под запретом: в каких странах ограничили китайский ИИ12 февраля Нацполиция Нидерландов отключила и конфисковала 127 серверов российского провайдера услуг защищенного хостинга Zservers и связанной с ним британской компании XHOST Internet Solutions LP.

По данным властей, помимо содействия группировкам вымогателей LockBit и Conti хостер связан с работой неназванных ботнетов и распространением вредоносного ПО. Zservers рекламировал свои услуги для киберпреступников и принимал анонимные платежи в криптовалютах.

Конфискованные серверы располагались в дата-центре Paul van Vlissingenstraat в Амстердаме. Сейчас их содержимое изучают для получения дополнительных улик.

Также на ForkLog:

Головная боль надзорных органов и одно из важнейших прикладных достижений шифропанков — разбираемся, как появились и выжили приватные монеты.

Monero, Zcash, Dash: как сейчас поживают три анонимных «старика»